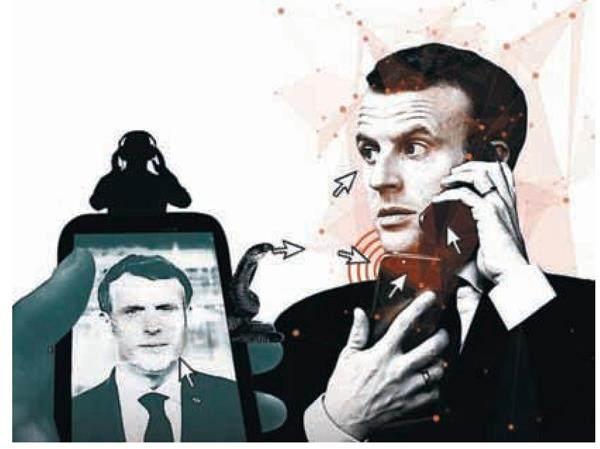

人权律师约瑟夫·布莱姆回忆道:“老实讲,那天我具体做了什么,一点也记不起来。”他说的是2019年9月20日,那一天巴黎很热,大街上有“黄马甲”运动,还有一些年轻人因气候危机游行。10点27分,布莱姆的手机响了,他收到了一条短信,是陌生人发来的,两分钟后,又来了一条,还是陌生人发来的。他并不觉得这有什么,因为他每天都要收到上百条短信,他不会关注那些与工作无关的信息。不过,恰恰是这两条信息,为间谍提供了监视通道。直到12月底,布莱姆都生活在“飞马”的监视之下。

飞马软件是以色列NSO公司研发的,公司宣称该软件主要用来对付犯罪分子和恐怖分子。即便如此,布莱姆还是被盯上了,他的苹果手机数据,至少有656兆被窃取了。飞马软件可以读取短信、视频、邮件、照片以及通信软件的加密信息,可以追踪手机的位置,还可以远程开启麦克风,监听手机周围的情况。

布莱姆从未觉得有什么异样,若不是媒体报道,他可能还继续蒙在鼓里。许多国家都可以使用“飞马”获得的数据,包括摩洛哥、沙特阿拉伯、印度、墨西哥等国。“飞马”的名单上有5万人之多,布莱姆只是其中之一。这些人里既有记者,也有异见者,还有政府高官,其中就包括法国总统马克龙和前总理爱德华·菲利普。

“飞马”事件展示了网络间谍在情报领域的关键作用。随着技术的突飞猛进,一条短信就足以让黑客闯入总统的私人领地。《网络安全》一书的作者尼古拉·阿帕吉安表示:“情报机构自诞生之日起,就在搜集信息,但方式方法有所改变。冷战时期,搜集信息的方式是设法获取藏有机密文件的公文包,如今则是设法侵入对方的手机。”这为情报机构提供了便捷,毕竟全世界2/3的人都在使用手机,智能手机的普及更是让手机变得前所未有的同质化,手机系统不是苹果就是安卓,它的运行全靠代码,这无数条代码里免不了有漏洞,黑客就是利用这些漏洞侵入手机的。

“零日漏洞”是指程序开发员忽略的漏洞,但想找到这样的漏洞,可要大费周章。IBM公司2020年的研究表明,黑客平均要花207天才能找到一个这样的漏洞,这让找零日漏洞的工作也成了一门生意。网络安全工程师菲利普·隆德尔认为:“如今找零日漏洞的都是企业和政府机构。”过去,黑客可能坐在家中,黑别人的系统,但如今,黑客都被收编了。他们成排地坐在办公桌后搜索漏洞,为政府服务。仅就法国而言,2014年到2017年,情报机构招收的数字人才数量就上涨了20%。

美国“9·11”事件后,网络间谍活动愈发频繁,不过,多是在神不知鬼不觉的情况下进行的,能让人发现的间谍活动多是闹出大动静的个例。最早进入人们视野的网络战发生在2007年,那一年,俄罗斯黑客让爱沙尼亚陷入了瘫痪。爱沙尼亚公共服务系统的服务器、银行等机构的网络,都遭到了攻击。俄罗斯的网络进攻方式虽然简单粗暴,但效果显著。

三年后又发生了一起高技术含量的网络战,美国和以色列使用震网病毒切断了伊朗的铀浓缩计划。震网病毒利用Windows的四项漏洞,在电脑之间疯狂传播,一路侵入了伊朗的离心机。

第一起针对法国的网络攻击发生在2010年,一名官员上了钓鱼邮件的钩,导致二十国集团信息被窃。两年后,爱丽舍宫也被攻入了。法国前总统尼古拉·萨科齐的一名顾问被脸书好友诱导,点击了假网站的链接,并输入了密码,美国的情报机构由此获得了爱丽舍宫信息的“钥匙”。法国对外安全总局前局长伯纳德·巴比埃在一场会议上公开表示:“这肯定是美国干的。我和基思·亚历山大(美国国家安全局前局长)共同出席过一场会议,他跟我说他很遗憾,因为他一直觉得美国是不会监视盟友的。但美国打破了这一规则,他也很吃惊。”

斯诺登曾是美国中央情报局的雇员,他揭露了美国庞大的监视网络,法国总统和德国总理也都在被监视之列。不过,这都是历史了,正如斯诺登在自传《永久记录》中写的:“自此以后,一切都变了。”他“吹哨”后,人们变得小心了,如今,给通信数据加密已经很普遍。书中还写道:“2016年,加密数据量首次超过了未加密数据量。现在的网络显然比过去安全多了。”于是,传统的监听方式逐步被淘汰,取而代之的是新的攻击方式和攻击目的。“网络校区”公司的老板米歇尔·贝格解释道:“主要有两种网络攻击,一种是没有特定目标的进攻,目的就是赚钱,另一种则是为了获取敏感信息而采取的特定行动。”也正因如此,现在有两个市场,一个是由黑客和公司组成的黑市,市值大概有6万亿美元,另一个则为算是合法的“灰”市,它高价贩卖零日漏洞,买方一般是情报机构。

我们正身处一场网络军备大战中,谁能在技术上占据领先地位,谁就能占领明日战场。有些公司的工作就是寻找尚未被发现的漏洞,而后再将其卖出去。由法国人沙乌基·贝克拉创立的美国泽拉蒙公司就是如此。他说,公司为了寻找一个永久漏洞而不惜投入1500万美元的研究经费。一旦找到,用户就算没有任何操作,他们也可以借助WhatsApp或iMessage应用程序侵入手机。密码学专家埃里克·菲利奥分析道:“这些公司生产的是信息武器,与兵工厂制造坦克并无二致。我们正身处一场网络军备大战中,谁能在技术上占据领先地位,谁就能占领明日战场。”泽拉蒙公司的主要客户是北美和欧洲的政府机构。“黑客团队”也属于此类公司,从他们泄露的邮件内容看,最盈利的订单来自埃及、摩洛哥、苏丹、沙特阿拉伯等国。1996年通过的《瓦森纳协定》试图规范军民两用科技的交易,但这一协定管不了这些国家,因为它们不是签约国。国际网络空间安全论坛的协办人纪尧姆·蒂西耶进一步指出:“这些技术本来就很难界定,它们既可以用于防御,也可以用于进攻。如今的问题在于,人们利用这些技术制造网络武器。当然,以色列也不是《瓦森纳协定》的签约国。”在这种背景下,以色列的NSO公司能研发出“飞马”也就不足为奇了。公司每次出售软件,都要事先獲得以色列国防部的同意。这是一桩很赚钱的买卖,各国付费不等,为了使用“飞马”,沙特阿拉伯要支付5500万美元,墨西哥则要支付8000万美元。

漏洞也不仅仅局限于智能手机,凡是软件,哪怕是最不起眼的软件,也是可以被利用的。美国为此交出了昂贵的学费。2020年,一群黑客借助后门侵入了网络管理软件供应商SolarWinds的软件,导致1.8万家机构和公司被监视,其中包括美国国防部、内政部、财政部、商务部以及卫生部。贝格认为:“没有什么比技术主权和敏感数据更重要的了!我们生活在数字时代,大家都在互相监视,朋友和盟友已经靠不住了。”

大卫·凯伊合担任过联合国言论自由权问题专员,他指出:“网络监视行业眼看就要失控,政府和企业是时候承担起责任了。”贝格补充道:“2013年以来,人们提出了共同修复漏洞的倡议,但这还不够。这就好比开车,为了安全,不仅要让乘客系上安全带,还要让工厂生产出更可靠的汽车。”法国情报机构的一名工作人员则表示:“我们如果叫停网络间谍活动,别的国家还是会继续这么做……而且,别忘了,我们的行动对民众有益!”2020年,法国和荷兰的警方曾互相协助,攻入了EncroChat加密手机,而这些手机的使用者正是毒贩。多亏了技术手段,法国警方才能掌握欧洲贩毒团伙的交易网络,并一举将其抓获。

[编译自法国《新观察家》]

编辑:侯寅